Chipsatzbasierte Datenextraktionen

Grundlagen, Methoden und forensische Relevanz des Physical Imaging von Mobilgeräten

Datum: 23.01.2026, Christoph Neumann, Forensik-Blog

1. Einleitung

Die forensische Untersuchung mobiler Endgeräte steht vor stetig wachsenden technischen Herausforderungen. Moderne Smartphones sind durch hardwaregestützte Verschlüsselung und restriktive Betriebssysteme geschützt. Insbesondere bei gesperrten, beschädigten oder nicht mehr startfähigen Geräten stoßen klassische logische Extraktionsmethoden schnell an ihre Grenzen. In diesem Kontext gewinnt das Physical Imaging als spezialisiertes Verfahren der Mobilgeräte-Forensik zunehmend an Bedeutung. Ziel ist die bitgenaue Sicherung des gesamten internen Speichers, um den vollständigen Gerätezustand unabhängig vom Systemzustand zu dokumentieren.

2. Grundlagen des Physical Imaging

Physical Imaging beschreibt die Erstellung eines vollständigen Speicherabbilds auf Blockebene. Im Gegensatz zur logischen oder dateisystembasierten Extraktion werden dabei nicht nur sichtbare Dateien und App-Daten erfasst, sondern sämtliche Speicherbereiche eines Geräts. Dazu zählen auch gelöschte Dateien, sowie nicht zugeordnete Speichersegmente. Der besondere forensische Wert liegt darin, dass das Physical Image den Zustand des Geräts zum Zeitpunkt der Sicherstellung vollständig und unverfälscht abbildet. Dadurch lassen sich auch Daten rekonstruieren, die dem Nutzer nicht (mehr) zugänglich sind.

3. Entwicklung hardwarebasierter Zugriffsmethoden

Historisch spielte JTAG (Joint Test Action Group) eine zentrale Rolle bei der hardwarebasierten Datenextraktion. Über dedizierte Debug-Schnittstellen konnte direkt auf Speicher und Prozessor zugegriffen werden. Mit der Einführung moderner Sicherheitsmechanismen ist JTAG bei aktuellen Smartphones jedoch häufig deaktiviert oder effektiv abgesichert. In der heutigen Mobilgeräte-Forensik wird JTAG daher überwiegend als veraltete Methodik betrachtet und findet nur noch bei älteren Geräten oder in Ausnahmefällen Anwendung.

An seine Stelle sind modernere, gerätespezifische Verfahren getreten, insbesondere die testpunktbasierte Datenextraktion, die sich als praktikable Alternative für aktuelle Chipsätze etabliert hat.

4. Testpunktbasierte Datenextraktion

Die testpunktbasierte Extraktion ist ein chipsatznahes, hardwarebasiertes Verfahren, bei dem gezielt Testpunkte (Testpads) auf dem Board eines Smartphones genutzt werden. Diese Testpunkte sind ursprünglich für Entwicklungs-, Produktions- und Diagnosezwecke vorgesehen und ermöglichen einen direkten Eingriff in den Boot- oder Kommunikationsprozess des Geräts.

Durch das gezielte Kontaktieren einzelner Testpunkte (beispielsweise beim Einschalten des Geräts) kann der normale Bootvorgang beeinflusst oder unterbrochen werden. In vielen Fällen lässt sich dadurch ein spezieller Preloader-, Download- oder Emergency-Modus aktivieren, der einen Low-Level-Zugriff auf den internen Speicher erlaubt. Die eigentliche Datenextraktion erfolgt anschließend über externe Schnittstellen wie USB oder serielle Debug-Kanäle, ohne das reguläre Betriebssystem zu starten.

5. Praxisbezug: Android-Geräte

Insbesondere bei Android-Geräten mit SoCs von MediaTek, Qualcomm oder Exynos spielt die testpunktbasierte Extraktion eine wichtige Rolle. Viele Chipsätze verfügen z.B. über definierte Hardwarepfade, die sich über Testpunkte gezielt ansprechen lassen. Dadurch können selbst bei gesperrten oder nicht mehr bootfähigen Geräten physische Speicherabbilder erstellt werden.

Typische forensische Einsatzszenarien sind Geräte mit aktivierter Displaysperre, deaktiviertem USB-Debugging, beschädigtem Betriebssystem oder unbekanntem Entsperrcode. Über die Testpunkte lässt sich der Zugriff auf den internen Flash-Speicher erzwingen, wodurch ein Physical Image inklusive System-, Daten- und Medienpartitionen erzeugt werden kann. In der Analyse können anschließend unter anderem gelöschte Kommunikationsdaten, App-Artefakte oder Mediendateien rekonstruiert werden.

6. Verschlüsselung und forensische Entschlüsselung

Moderne Android-Geräte nutzen in der Regel Full-Disk Encryption (FDE) oder File-Based Encryption (FBE), häufig in Kombination mit hardwaregestützten Sicherheitskomponenten. Ein Physical Image enthält in diesen Fällen zwar sämtliche Speicherblöcke, die Nutzdaten liegen jedoch verschlüsselt vor und sind ohne gültiges Schlüsselmaterial zunächst nicht lesbar.

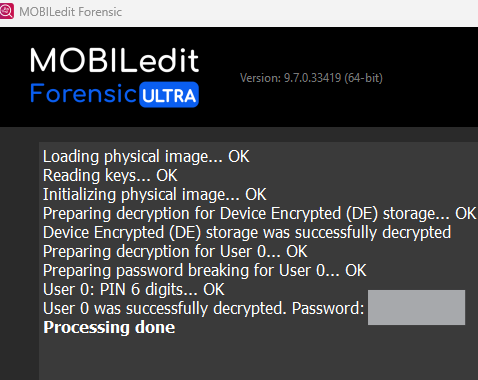

Forensische Spezialwerkzeuge wie z.B. MOBILedit Forensic ULTRA ermöglichen es unter bestimmten Voraussetzungen, verschlüsselte Physical Images nachträglich zu entschlüsseln. Ein gängiger Ansatz ist die Ermittlung des Geräte-PINs oder -Passcodes, beispielsweise durch kontrollierte Brute-Force- oder Wörterbuchangriffe auf das extrahierte Image. Dabei wird nicht das Originalgerät manipuliert, sondern ausschließlich auf Kopien des Physical Images gearbeitet, wodurch die Integrität des Beweismittels gewahrt bleibt.

Der Erfolg solcher Verfahren hängt von mehreren Faktoren ab, darunter der verwendete Chipsatz, die Android-Version, die eingesetzten Verschlüsselungsmechanismen sowie die Komplexität des PIN-Codes. Insbesondere kurze numerische PINs können unter Umständen innerhalb vertretbarer Zeiträume ermittelt werden, während komplexe Passwörter oder zusätzliche Hardwarebindungen die Entschlüsselung erheblich erschweren oder unmöglich machen.

7. Forensische Herausforderungen

Die testpunktbasierte Datenextraktion stellt hohe Anforderungen an die Durchführung. Die Lage und Funktion der Testpunkte ist hersteller- und modellspezifisch und erfordert detaillierte Kenntnisse der jeweiligen Hardwarearchitektur. Unsachgemäße Kontaktierung kann zu dauerhaften Schäden am Mainboard führen. Zudem ist eine lückenlose Dokumentation aller Schritte zwingend erforderlich, um die Integrität der Daten und die Nachvollziehbarkeit der Beweissicherung sicherzustellen.

Auch im Kontext der Entschlüsselung ist besondere Sorgfalt geboten. Sämtliche Maßnahmen müssen reproduzierbar, dokumentiert und methodisch nachvollziehbar sein, um den forensischen Anforderungen und der gerichtlichen Verwertbarkeit zu genügen.

8. Analysepotenzial und Beweiswert

Ein korrekt erstelltes Physical Image bietet ein besonders hohes Analysepotenzial. Es ermöglicht die Wiederherstellung gelöschter Dateien, die Untersuchung temporärer App-Daten, die Analyse von Malware-Artefakten sowie den Nachweis von Manipulationen oder unautorisierten Zugriffen. Gerade in gerichtlichen Verfahren stellt das Physical Imaging daher eine Methode mit hohem Beweiswert dar, da es auf der niedrigsten technisch möglichen Ebene ansetzt und weitgehend unabhängig vom Betriebssystem ist. Nicht umsonst ist das Physical Image der "Goldstandard" in der Forensik (in Verbindung mit einer Zweistufen-Methode hinsichtlich der Analyse auch unter dem Aspekt der Datenminimierung anwendbar).)

9. Fazit

Physical Imaging ist ein zentrales Spezialgebiet der modernen Mobilgeräte-Forensik. Während klassische JTAG-Verfahren heute nur noch eine untergeordnete Rolle spielen, hat sich die testpunktbasierte Datenextraktion als zeitgemäße und effektive Methode etabliert. Insbesondere bei Android-Geräten mit MediaTek-, Qualcomm- oder Exynos-Chipsätzen. Natürlich ist dies auch möglich bei aktiver Verschlüsselung möglich. Eine Kombination mit forensischen Entschlüsselungsverfahren ermöglicht tiefgehende Analysen selbst bei gesperrten und verschlüsselten Geräten und bildet damit eine unverzichtbare Grundlage für forensisch belastbare Untersuchungen und Gutachten.

Kurzprofil des Autors

Christoph Neumann ist IT-Forensiker und Sachverständiger für digitale Beweismittel aus Mainz. Er befasst sich mit der Sicherung, Analyse und Bewertung digitaler Daten im Auftrag von Unternehmen, Gerichten und Behörden.

Bei Fragen, Anregungen oder weiterführende Informationen schreiben Sie mir gerne eine Nachricht:

KONTAKT.

IT-Sachverständiger Neumann - Sachverständiger, Gutachter und IT Forensiker

Telefon: +49 6732 607 9976

Fax: +49 6732 607 9731

E-Mail: info@it-sachverstaendiger-neumann.de

Wilhelm-Theodor-Römheld-Straße 14

55130 Mainz